Od kilku lat phishing stanowi najczęstszą formę ataku na internetowych użytkowników. Każdy z nas jest na to narażony. Cyberprzestępcy obierają sobie za cel zarówno większe firmy, instytucje, jak i osoby prywatne. Według statystyk opublikowanych przez CERT Polska, w 2021 roku phishing stanowił aż 76,57% wszystkich zarejestrowanych przez nich incydentów. W sumie odnotowano 22575 ataków phishingowych. Skala ta pokazuje jak poważny jest to problem. Warto również pokreślić fakt, że liczby te rosną z roku na rok.

Co to jest phishing

Atak phishingowy polega na podszywaniu się pod firmę, instytucję lub osobę w celu wyłudzenia od ofiary wrażliwych danych, nakłonieniu jej do określonych działań, a także do zainfekowania jej sprzętu.

Zagrożenia czyhają z każdej strony. Przestępcy najczęściej kontaktują się z ofiarą poprzez:

- wiadomości e-mail,

- SMSy,

- rozmowy telefoniczne,

- komunikatory np. WhatsApp,

- wiadomości na portalach społecznościowych,

- wiadomości na portalach ogłoszeniowych np. OLX.

Przestępcy próbują wywołać u ofiary silne emocje takie jak strach czy lęk. Dzięki temu skłaniają ją do wykonania ściśle określonych działań w pośpiechu, nie dając czasu na zastanowienie. A jak wiadomo, pośpiech jest złym doradcą. W wyniku ataku phishingowego mogą wyciec nasze dane osobowe, a także możemy stracić wszystkie swoje oszczędności. Dlatego bardzo ważne jest zachowanie dużej ostrożności w sieci.

Dlaczego phishing jest aż tak popularny

Phishing swoją popularność zawdzięcza temu, że stosunkowo łatwo go przeprowadzić, a także ma niezwykle dużą skuteczność. Tę formę ataku wybierają zarówno początkujący, jak i bardziej doświadczeni przestępcy. W przeciwieństwie do innych metod ataku, tu nie potrzeba mieć zbyt dużej wiedzy w zakresie szukania podatności w oprogramowaniu, a także w jego konfiguracji. W przypadku ataku phishingowego ważniejsze są tzw. umiejętności miękkie, ponieważ w dużej mierze bazuje on na socjotechnice i inżynierii społecznej.

Internet coraz bardziej wnika w nasze życie codzienne. Można to odczuć zwłaszcza w ciągu ostatnich kilku lat, kiedy to dużo osób musiało przejść na pracę lub naukę zdalną. Niestety nie wszystkie osoby są świadome zagrożeń w sieci. Poza tym nie każdy odnajduje się w sferze online. Szacuje się, że co 6 użytkownik nie wie jak zabezpieczyć się przed phishingiem. Fakt ten wykorzystują cyberprzestępcy, którzy wykazują się coraz większą kreatywnością.

Co jest celem atakujących?

Najczęściej są to wszystkie poufne dane, dzięki którym atakujący może osiągnąć korzyść finansową:

- dane dostępowe do banku wraz z tokenem do zainicjowania przelewu,

- dane karty kredytowej,

- dostęp do skrzynki pocztowej,

- dostęp do profilu na portalu społecznościowym,

- dane osobowe niezbędne do zaciągnięcia kredytu na ofiarę (numer PESEL, numer i seria dowodu osobistego, nazwisko panieńskie matki, data i miejsce urodzenia),

- zainfekowanie sprzętu ofiary oprogramowaniem szyfrującym ransomware.

Wyróżniamy kilka odmian ataków phishingowych. Różnicuje się je w zależności od sposobu dostarczenia fałszywej treści, a także do kogo są skierowane. Poniżej opisałam najczęstsze metody ataku, a także wskazówki na co zwrócić uwagę, żeby nie dać się oszukać.

Phishing mailowy

Jednym z najczęstszych rodzajów phishingu jest atak mailowy. Poniżej opis typowego ataku phishingowego:

- Agresor obrał sobie za cel wyłudzenie danych dostępowych do konta bankowego ofiary, a co za tym idzie kradzież dostępnych środków. W tym celu wysyła do niej e-mail, który do złudzenia przypomina oryginalną wiadomość z banku. W treści jest np. ostrzeżenie o zablokowaniu dostępu do konta aż do momentu weryfikacji danych osobowych. Agresor nakłania ofiarę do kliknięcia w link o treści np. odblokuj dostęp do konta.

- Ofiara klika w link i przechodzi na fałszywą stronę banku, na której znajduje się formularz za pomocą którego może rzekomo odblokować swoje konto. Oczywiście w rzeczywistości jest to zwykły formularz przesyłający wpisane dane do agresora.

- Ofiara podaje login i hasło, które są wysyłane do atakującego.

- Atakujący wpisuje otrzymane dane na prawdziwej stronie banku i loguje się do konta.

- Atakujący inicjuje wykonanie przelewu na swoje konto. Na razie jeszcze nic się nie dzieje, ponieważ agresor musi zatwierdzić przelew tokenem otrzymanym np. sms-em .

- Ofiara proszona jest o weryfikację tokenem, żeby niby odblokować dostęp do konta. Oczywiście token jest generowany przez agresora, który zainicjował przelew.

- Ofiara wpisuje otrzymany token na fałszywej stronie banku i nieświadomie przesyła go do agresora.

- Agresor zatwierdza przelew otrzymanym tokenem, przez co ofiara traci swoje oszczędności.

Warto zwrócić uwagę na to, że phishing mailowy nie jest skierowany wyłącznie do przechwytywania danych do logowania. Celem może być także pozyskanie wrażliwych danych osobowych np. numer pesel, numer dowodu osobistego, itd. Pozyskane w ten sposób dane mogą posłużyć do zaciągnięcia kredytu na ofiarę.

Maile phishingowe mogą zawierać także zainfekowane pliki, np. w formie makr zaszytych w pliku Worda. Po otwarciu takiego pliku i włączeniu zawartości komputer ofiary jest infekowany, przez co agresor otrzymuje do niego dostęp. Skutki tego mogą być bardzo bolesne. Atakujący może zainstalować na komputerze ofiary keylogger, czyli specjalny program przechwytujący dane z klawiatury.

Atakujący może także zainstalować ransomware. Jest to program szyfrujący dane znajdujące się na dysku. Żeby je odszyfrować potrzebujemy klucza, który musimy kupić od atakującego. Niestety zapłata nie zawsze gwarantuje nam to, że w pełni odzyskamy zaszyfrowane dane.

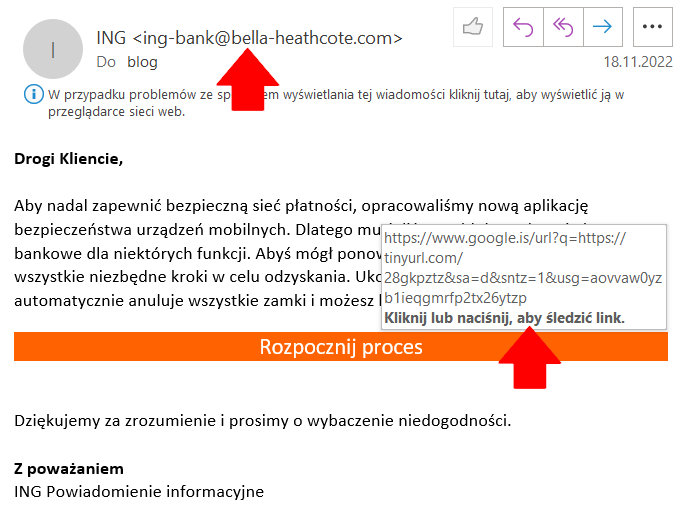

Poniższej znajduje się przykład maila phishingowego. Zwróć uwagę na niepoprawną polszczyznę, a także kto jest nadawcą wiadomości. Pamiętaj, że zawsze możesz sprawdzić dokąd kierują linki:

Vishing

Vishing, to inaczej phishing telefoniczny. Polega on na tym, że agresor dzwoni do ofiary podszywając się pod pracownika banku, pracownika działu bezpieczeństwa, policjanta, itp. W ten sposób próbuje wyłudzić od ofiary wrażliwe dane. Wykorzystując socjotechnikę usiłuje zmanipulować ofiarę do wykonania pewnych czynności skutkujących ujawnieniem poufnych danych.

Ostatnio sama miałam „przyjemność” rozmowy z oszustem, który twierdził, że jest pracownikiem banku w którym faktycznie mam konto. Pan ten twierdził, że na moim koncie zablokowano nieautoryzowany przelew i potrzebna jest interwencja. Na jego niekorzyść było to, że miał zagraniczny akcent. Poza tym jak zaproponowałam mu, że oddzwonię na infolinię, żeby sprawdzić, czy faktycznie jest tym za kogo się podaje, bardzo się zdenerwował się i zaczął mnie brzydko wyzywać 😉

Po sprawdzeniu połączenia na moim telefonie wyświetlił się prawdziwy numer infolinii mojego banku. W takim przypadku mamy do czynienia z tzw. spoofingiem telefonicznym, gdzie agresor korzystając z gotowych rozwiązań jest w stanie podszyć się pod dowolny numer telefonu. Nie jest to skomplikowanie zadanie i jest możliwe z racji, że używane protokoły w sieciach komórkowych są stare i nie umożliwiają sprawdzenia, czy abonent który dzwoni z danego numeru, faktycznie jest do niego przypisany.

Kolejną bardzo niepokojącą rzeczą jest deepfake voice. Jest to stosunkowo nowa i stale rozwijająca się forma oszustwa głosowego, która polega na podszywaniu się pod głos wybranej osoby. Przykładowo dzwoniący do Ciebie oszust może do złudzenia mieć taki sam głos jak Twój przełożony. Sądzę, że w ciągu najbliższych kilku lat deepfake voice będzie coraz częściej wykorzystywany w atakach vishingowych.

Smishing

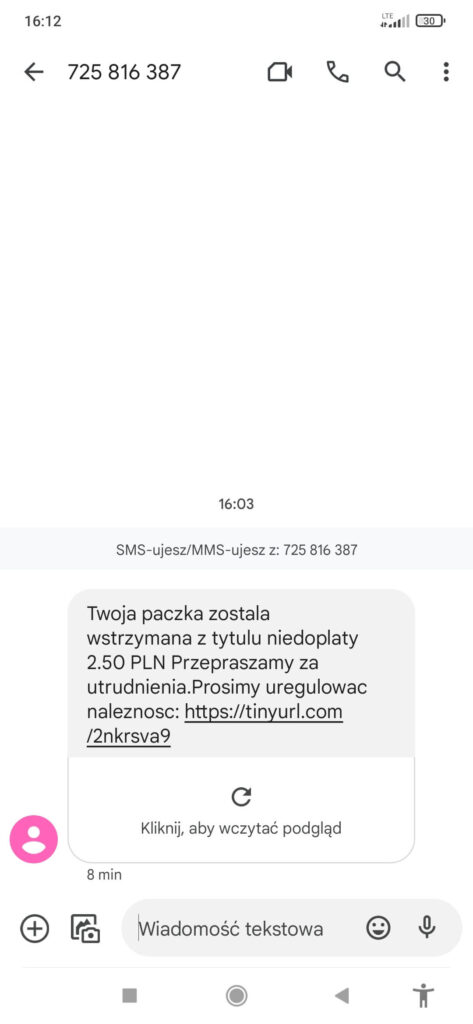

Kolejna odmiana phishingu to atak odbywający się za pośrednictwem SMSów. Oszust rozsyła do ofiar SMSy z fałszywą informacją oraz z linkami do złośliwych stron. Może to być wiadomość podszywająca się pod dostawcę mediów, firmę kurierską, itp. Najczęściej w treści takich wiadomości jest informacja o nieuregulowanej płatności skutkującej odcięciem mediów, wstrzymaniem paczki, jeśli ofiara jak najszybciej nie ureguluje zaległości. Pod ostrzeżeniem znajduje się link przekierowujący do phishingowej strony.

Poniżej przykład phishingowej wiadomości:

Malvertising

W tym rodzaju ataku agresorzy wykupują płatne reklamy promujące ich fałszywe strony phishingowe. Zauważ, że pierwsze kilka wyników w wyszukiwarce Google stanowią płatne linki. Teraz zastanówmy się co się stanie, jeśli atakujący wykupi taką reklamę promującą fałszywą stronę banku ING. Co jeśli ofiara, która będzie chciała zalogować się na swoje konto wpisze w Google frazę „bank ING” i kliknie pierwszy wynik, czyli reklamę promującą fałszywą stronę banku? Jeśli osoba ta w porę nie zorientuje się, że jest na złej stronie, to może mieć poważne problemy. Niestety takie przypadki nie są rzadkie i nie dotyczą tylko reklamy w Google.

Zdarzało się także, że fałszywa strona była lepiej wypozycjonowana od prawdziwej. Z tego powodu bardzo ważne jest zachowanie czujności, zwłaszcza jeśli wchodzimy na stronę bankową.

Clone phishing

Jest to niezwykle groźna i bardziej zaawansowana odmiana phishingu. Agresor mając dostęp do skrzynki ofiary, przechwytuje e-maile zawierające załączniki lub linki i tak je modyfikuje, żeby prowadziły na fałszywą stronę phishingową. Przykładowo, jeśli wiadomość zawiera fakturę, to przestępca może ją podmienić, na taką, na której widnieje jego numer konta. Następnie przestępca wysyła spreparowane maile z adresu e-mail

Phishing „drogą analogową”

Przestępcy dostarczają złośliwe linki i programy także droga analogową. Znane są przypadki, kiedy to agresorzy umieszczali fałszywe kody QR na parkomatach, które prowadziły na fałszywą stronę banku lub przekierowywały do pobrania złośliwej aplikacji.

Uważaj również na wszelkiego rodzaju urządzenia USB, które przyjdą do Ciebie pocztą, których rzecz jasna nie zamawiałeś.

Do kogo skierowany jest phishing

Niestety wszyscy jesteśmy narażeni na phishing. Atak phishingowy może mieć ogólny charakter i przestępcy mogą rozsyłać wiadomości do przypadkowych osób. Jednak może być także ściśle ukierunkowany na daną grupę użytkowników, a nawet na jedną osobę.

Spear phishing

Jest to bardziej spersonalizowana forma ataku. Spear phishing jest wymierzony w daną osobę lub firmę. Przestępcy uzyskują informacje o ofierze z portali społecznościowych, a także z wycieków danych osobowych. Tego typu atak ma większe szanse powodzenia.

Whaling

W przypadku whalingu (z ang. wielorybnictwo), jak sama nazwa wskazuje, celem są grubsze ryby, czyli dyrektorzy i wszelkie osoby decyzyjne w danej firmie. Tu także przestępcy próbują wywołać u ofiary niepokój, a także nakłonić ją do działania pod presją czasu. Wiadomości mogą zawierać informację np. o kłopotach prawnych firmy. Żeby uzyskać więcej informacji, należy kliknąć w link, który oczywiście kieruje na fałszywą stronę.

Jak się bronić przed phishingiem?

Aby bronić się przed atakami phishingowymi, musisz przede wszystkim być świadomym tego, jakie metody stosują cyberprzestępcy. Poniższej zebrałam w punktach moim zdaniem najważniejsze wskazówki.

Sprawdzaj nadawcę wiadomości

Sprawdź z jakiego adresu e-mail wysłano wiadomość. Jeśli nie masz pewności, że nadawca jest tym za kogo się podaje, po prostu skontaktuj się z tą osobą telefonicznie. Jest to wskazane zwłaszcza, jeśli w mailu znajduje się faktura do opłacenia.

Weryfikuj kto do Ciebie dzwoni

Nie bój się sprawdzić swojego rozmówcy. Jeśli dzwoni do Ciebie pracownik banku, rozłącz się i zadzwoń na infolinię, żeby sprawdzić, czy faktycznie taka osoba do Ciebie dzwoniła. Oddzwaniając wpisz numer infolinii ręcznie.

Nie klikaj podejrzanych linków i załączników

Uważaj na linki, które otrzymujesz w wiadomościach e-mail, SMSach, wiadomościach na portalach społecznościowych, ogłoszeniowych, itp. Uważaj także na załączniki. Nie pobieraj plików, jeśli nie jesteś pewien ich pochodzenia.

Zachowaj spokój

Nie wpadaj w panikę, jeśli otrzymasz ostrzeżenie o zablokowanej przesyłce, nieuregulowanej płatności, itp. Daj sobie czas na wyjaśnienie. Nie klikaj w linki prowadzące na stronę płatności. Zadzwoń na infolinię, żeby sprawdzić, czy faktycznie zalegasz z zapłatą.

Ręcznie wpisuj adres URL

Jeśli chcesz zalogować się do banku, to zawsze ręcznie wpisuj adres URL. Nigdy nie wchodź na stronę z poziomu linków w wiadomości e-mail. Uważaj także na wyniki w wyszukiwarkach. To samo dotyczy także innych serwisów, zwłaszcza społecznościowych i pocztowych. Dobrą praktyką jest dodawanie często odwiedzanych stron do zakładek.

Kontroluj adres strony

Wyrób w sobie nawyk kontroli adresu URL. Sprawdzaj, czy faktycznie znajdujesz się na oryginalnej stronie. Drobna literówka w adresie, dziwnie wyglądająca szata graficzna powinny wzbudzić Twoją czujność.

Chroń swoje dane osobowe

Nigdy nie podawaj bez potrzeby swoich wrażliwych danych osobowych, danych karty kredytowej, danych do logowania.

Nie wierz w szybki zarobek

W Internecie roi się od dziwnych ogłoszeń informujących o łatwym i szybkim sposobie na większy zarobek. Wystarczy tylko kliknąć link… Tego rodzaju ogłoszenia to oczywiście oszustwo i należy na nie uważać.

Nie ufaj reklamom

To, że strona ma wykupioną reklamę w Google lub na Facebooku wcale nie oznacza, że jest bezpieczna. Zawsze sprawdź adres URL strony, na którą chcesz wejść.

Fałszywe strony również mogą mieć certyfikat SSL

Certyfikat SSL sprawia, że Twoja przeglądarka używa szyfrowanego połączenia do komunikacji z serwerem. Dzięki temu wszelkie informacje przesyłane pomiędzy przeglądarką a serwerem są szyfrowane i nie są możliwe do odczytania przez osobę postronną. Niestety to, że strona jest zabezpieczona certyfikatem, wcale nie oznacza, że jest ona bezpieczna. Fałszywe strony również mogą być zabezpieczone certyfikatem SSL. Od dłuższego czasu dostępne są bezpłatne certyfikaty Let’s Encrypt. Tak więc każdy może bezpłatnie i bardzo prosto zabezpieczyć swoją stronę certyfikatem.

Korzystaj z 2FA

2FA to inaczej dwustopniowe uwierzytelnianie. Jest to dodatkowa warstwa ochrony logowania. Polega na tym, że wpisując login i hasło musisz podać dodatkowy kod uwierzytelniający. Dzięki temu nawet jeśli Twoje dane do logowania w jakiś sposób wyciekną, to atakujący i tak się nie zaloguje, ponieważ będzie musiał dodatkowo wpisać kod uwierzytelniający. Jeśli sam mu go nie podasz, to możesz spać spokojnie 😉

Gdzie zgłosić phishing?

Każde naruszenie bezpieczeństwa lub podejrzenie phishingu możesz zgłosić na stronie CERT.pl. Wystarczy, że wypełnisz ten formularz. Zespół CERT Polska powołano w 1996 roku. Zajmuje się on reagowaniem na wszelkie incydenty naruszenia bezpieczeństwa w Internecie.

Niezmiernie ważne jest, żeby zgłaszać do CERT wszystkie podejrzanie wyglądające strony. Dzięki temu taka domena zostanie szybko zablokowana i nie będzie stanowić zagrożenia dla innych użytkowników.

W pierwszej kolejności domena trafia na listę ostrzeżeń. Dzięki temu użytkownicy są ostrzegani przed wejściem na taką stronę. Następnie operator może zablokować domenę, a w razie potrzeby są powiadamiane organy ścigania.

Możesz także zgłaszać podejrzane SMSy. Wystarczy, że prześlesz taką wiadomość na numer telefonu: 799 448 084.

Phishing – co to jest i jak się bronić przed atakami phishingowymi – podsumowanie

Jak widzisz ataki phishingowe mają niejedno oblicze. Na szczęście dość łatwo można się przed nimi uchronić. Niezmiernie ważne jest zachowanie ograniczonego zaufania w Internecie. Zwłaszcza, jeśli dokonuje się transakcji pieniężnych, a także wszędzie tam gdzie podaje się wrażliwe dane. Równie czujnym należy być odbierając telefon, czytając SMSy, a także otrzymane wiadomości poprzez portale społecznościowe i ogłoszeniowe.

Jeśli jesteś właścicielem firmy, regularnie uczulaj swoich pracowników przed klikaniem podejrzanych linków, a także podawaniem wrażliwych danych. Może warto co jakiś czas organizować szkolenia. Dobrze jest uświadamiać pracowników o realności tego typu zagrożenia. W przeciwnym razie możesz narazić się na wyciek poufnych danych, co może przełożyć się na skompromitowanie Twojej firmy w oczach klientów. Dodatkowo możesz paść ofiarą ransomware, co będzie skutkować przestojem w funkcjonowaniu całego przedsiębiorstwa.

Warto wspomnieć także o tym, że w przypadku phishingu traci nie tylko ofiara, ale także firma lub instytucja pod która się podszywa przestępca.

Gorąco namawiam Cię, aby uświadamiać bliskie Ci osoby, które są mniej techniczne, czym jest atak phishingowy, a także jak się przed nim bronić. Dzięki temu przyczynisz się do zwiększenia bezpieczeństwa w Internecie.

Dlaczego WordPress jest często wybierany zarówno przez klientów stron WWW, jak i Web Developerów?

Dlaczego WordPress jest często wybierany zarówno przez klientów stron WWW, jak i Web Developerów?